우선, 네트워크 보안 문제에 대해서 알아보기 전, 왜 Network security 문제가 발생하는지 알아보겠다.

- Field of Network security는

- 나쁜 사람들이 어떻게 네트워크를 공격하는지에 대한 이해가 필요하다

- 또한, 공격에 대해서 어떻게 막을 것인지도 중요하며

- 이러한 공격을 막기 위해 초기에 어떻게 아키텍쳐를 설계할 것인지가 중요하다.

- 초기 인터넷은, “Security”문제를 고려하지 않고 만들어졌다.

- 서로가 서로에 대한 신뢰관계를 바탕으로 생겨난 서비스이기 때문이다.

- 그래서, 현재 보안 관련 디자이너들은, 초기의 설계를 현재 공격에 맞추어 방어하기 위해 여러가지 Layter에서 “catch up”을 진행하고 있다.

네트워크 분야에서의 나쁜 친구들을 “멀웨어( Malware ) = 악성코드” 라고 부른다.

대표적인 멀웨어로, 바이러스와 웜이 존재한다.

- 바이러스

- 바이러스는 스스로 복제할 수 있지만

- 사용자가 특정파일을 열어보는 등 특정 행동을 해야만 전파된다.

- 또한 전염성이 있어 다른 시스템으로 옮겨갈 수 있다.

- 이동식 저장장치, 컴퓨터 프로그램 등 특정 프로그램 파일에 기생한다.

- 웜

- 웜은 대부분 바이러스와 유사하지만,

- “네트워크”를 통해서 자가전파가 가능한 멀웨어다.

- 또한, 숙주가 따로 없어 스스로 실행 가능하다. (자동 전파)

- 또한 Spyware malware도 존재하는데, 사용자의 키 입력, 방문 웹사이트 등을 추적해 데이터를 수집한다.

- 이렇게 여러가지 악성 소프트웨어에 감염된 호스트는, Botnet에 등록되어 스팸 메일을 받거나 Ddos 공격을 받을 수 있다.

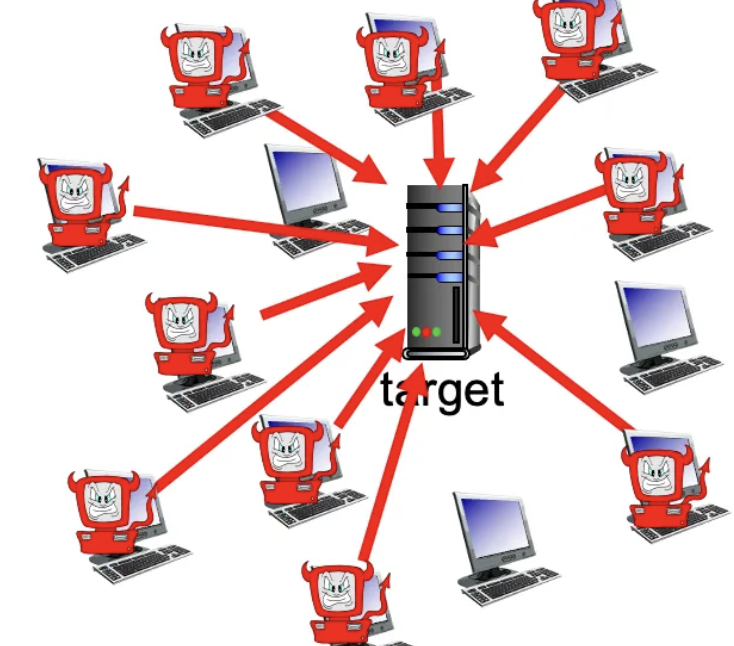

Denial of service

- Denial of Service(Dos) 공격은 bogus traffic을 발생시켜 사용자가 정상적인 resource(server, bandwidth 등) 를 사용할 수 없게 만드는 방식이다.

- Target 선택: 공격자는 특정 서버나 네트워크 자원을 목표(target)로 설정한다. 이 목표는 공격의 최종 대상이 되는 시스템이다.

- 호스트 해킹: 공격자는 네트워크에 연결된 여러 호스트(컴퓨터 또는 디바이스)에 침투하여 이를 감염시킨다. 이 감염된 호스트들은 봇넷(botnet)으로 구성될 수 있으며, 이는 대규모로 공격을 수행하는 데 사용된다.

- 감염된 호스트를 이용한 패킷 전송: 공격자는 감염된 여러 호스트로부터 대량의 패킷을 목표 서버로 전송한다. 이러한 트래픽은 합법적인 트래픽처럼 보이지만, 실제로는 서버를 과부하시키기 위한 위조 트래픽이다. 이로 인해 서버는 과부하가 걸려 정상적인 사용자가 자원을 사용할 수 없게 된다.

Packet interception

- 일명 Packet “sniffing”이라고도 부른다.

- 무선 전송장치의 근처에 수동적인 수신자, 즉 스니퍼 (sniffer)을 위치시켜 전송되고 있는 패킷의 사본을 얻는 방식이다.

- 무선 뿐만 아니라 유선 방식에서도 작동이 가능하다.

- 채널에 직접 패킷을 삽입하지 않는 것이기 때문에, 탐지하기가 어렵다.

- 가장 좋은 예방 방법은 바로 패킷을 암호화하는 것이다.

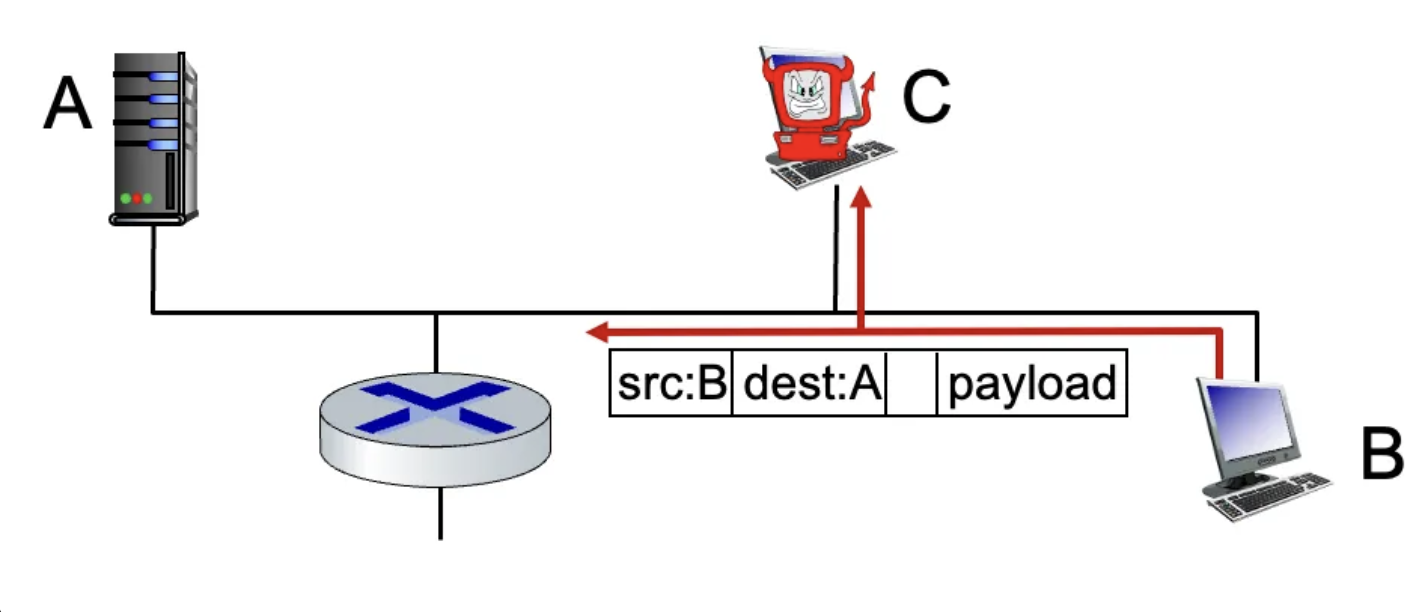

Fake identity

- 일명 “IP spoofing”이라고 부르며, 가짜 출발지 주소를 가진 패킷을 인터넷으로 보내는 능력이다.

- 한 사용자가 다른 사용자인 것처럼 행동하는 여러가지 방법 중 하나이다.

'Computer Network > Ch1)introduction' 카테고리의 다른 글

| CH1-6) Protocol layers, Service model (2) | 2024.10.27 |

|---|---|

| Ch1-4) Performance : loss, delay, throughput (3) | 2024.10.27 |

| Ch1-3) Network core: Packet/circuit switching, Internet structure (3) | 2024.10.27 |

| Ch1-2) Access networks and physical media (0) | 2024.10.27 |

| Ch1-1) Architecture of Internet Structure (2) | 2024.10.27 |